Introducción a Network Mapper

En el mundo de los delitos cibernéticos, es muy importante asegurarse de que el sistema de cualquier organización esté altamente asegurado para garantizar su continuidad comercial. Puede interesarle que para garantizar el nivel de seguridad del sistema, la organización opte por parte del software que ejecuta análisis para descubrir las vulnerabilidades. El software ha hecho que sea muy fácil para las empresas evaluar su fortaleza de seguridad. Ahora viene la pregunta, qué se está ejecutando exactamente detrás del software que crea un sistema que escanea el otro sistema y obtiene la lista de debilidades existentes. Para la mayoría de estas aplicaciones de escaneo, ejecutan Nmap detrás. Aquí exploraremos muchas cosas sobre el mapeador de redes. Entonces empecemos.

¿Qué es el mapeador de red?

Nmap puede definirse como el escáner de vulnerabilidades de red que identifica todos los servicios que se ejecutan en varios puertos. Indica si los puertos están abiertos, cerrados o filtrados en función de las respuestas que recibe de los diferentes tipos de escaneos. El escaneo TCP, el escaneo UDP, el escaneo Stealth son algunos de los tipos de escaneos que se pueden realizar con el nmap. Primero estima la velocidad de la red y, en función de la velocidad de la red, realiza el escaneo al sistema. Hay algunas de las aplicaciones como exponer que ejecuta el nmap detrás.

Nmap también puede considerarse como la herramienta incorporada en Kali Linux que ofrece una ventaja para realizar las comprobaciones de seguridad. Utiliza el escaneo ICMP para identificar la velocidad de la red y en función de la velocidad con la que procesa la solicitud de escaneo enviada por el usuario. Uno puede escanear todos los puertos disponibles usando nmap, pero en el caso habitual, nmap escanea solo los puertos predeterminados. Nmap realmente analiza la respuesta del servidor para descubrir los servicios y los puertos abiertos. Declara el resultado del análisis frente al analista de seguridad para que pueda verificar las cosas.

Trabajando con Network Mapper

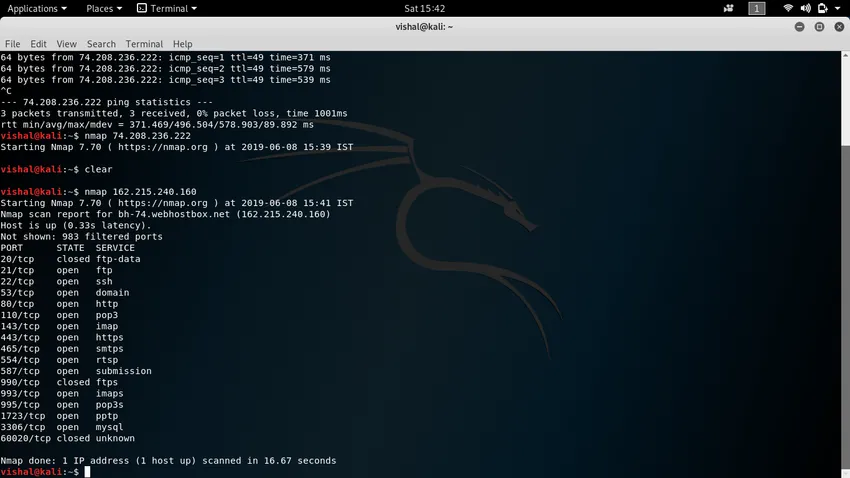

En esta sección, consideraremos un ejemplo en el que realizaremos un escaneo real en una IP activa para comprender todos los servicios que están activos en ese sistema. La IP pertenece a un servidor en vivo que ejecuta varios servicios para ayudar a los usuarios de ese servidor a aprovechar la ventaja del servidor. Hay servicios que se supone que se ejecutan en un puerto en particular, por lo que cuando el nmap escanea los puertos predeterminados, en realidad verifica los servicios comunes que se espera que sean más jugosos que otros.

En la imagen de arriba, es visible para nosotros que hay varios servicios en el servidor. Algunos de los puertos están abiertos mientras que otros están cerrados, pero no hay puertos filtrados basados en el escaneo normal. Muestra que puertos como 21, 22, 53, 118, etc. están abiertos y ejecutan ftp, ssh, domain, pop3 respectivamente. El escaneo realizado en la imagen de arriba es el escaneo predeterminado ya que no hemos seleccionado si se escanea cualquier tipo específico de escaneo como TCP, UDP, Stealth, etc.

El comando que se ha ejecutado en el terminal de Kali Linux tiene la palabra clave nmap que se utiliza para iniciar el escaneo nmap. Hay atributos adicionales como -sS, -sT, -sU que se pueden usar junto con la palabra clave nmap para que escanee el sistema de destino de la manera deseada. Aquí, acabamos de usar el comando nmap 162.215.248.160 y, como resultado, nmap presentó toda la información del puerto frente a nosotros, lo que es suficiente para indicar cuán fácil es trabajar con nmap. Al final de la estafa, también muestra el tiempo total requerido para completar la exploración. Según el resultado, el analista del sistema puede determinar si el sistema tiene alguna vulnerabilidad.

Ventajas de Network Mapper

Las siguientes son las ventajas del mapeador de red:

1. Fácil de usar

Nmap es la herramienta incorporada en Kali Linux que es muy fácil de usar. Uno solo necesita alimentar la dirección IP del objetivo que se requiere escanear y se escanearán todos los servicios.

2. Base para varias aplicaciones.

Hay varias otras aplicaciones que usan nmap detrás para determinar todos los servicios. Por ejemplo, Nexpose es una aplicación que se usa nmap internamente para descubrir las vulnerabilidades de cualquier red.

3. Varios tipos de escaneo

Según los requisitos del administrador del sistema o de cualquier usuario, nmap puede realizar diferentes tipos de análisis para obtener el resultado deseado. Por ejemplo, existe una opción de realizar el escaneo oculto que está ahí para asegurarse de que el escaneo en el destino no haga mucho ruido en la red para invocar la generación de registros.

4. Escaneo de vulnerabilidades de red

El uso de nmap se trata de encontrar los servicios que se ejecutan en los puertos y el estado de los puertos, pero finalmente, la información que se produce como resultado del escaneo se puede utilizar para determinar las vulnerabilidades en el sistema.

Crecimiento profesional - Network Mapper

Se supone que cualquiera que quiera hacer su carrera en el dominio de la seguridad tiene la idea funcional de todas las herramientas incorporadas disponibles en Kali Linux que están especialmente disponibles para las pruebas de seguridad. Si se trata de tener una idea funcional de las herramientas incorporadas, nmap viene en la primera posición. Es muy útil al recopilar detalles sobre el objetivo para que, en función de eso, puedan determinar qué tipo de ataque será adecuado para el objetivo.

Conclusión

Nmap es la herramienta de escaneo de red incorporada disponible en Kali Linux que los profesionales de seguridad aprovechan para salvaguardar la red. Es muy fácil de usar y cualquier persona interesada en la evaluación de la vulnerabilidad de la red puede aprender esto para obtener cierta ventaja en su carrera. También hay otras aplicaciones que ejecutan nmap para realizar escaneos en red. Hay diferentes niveles en los que se puede usar. Un nuevo usuario puede usarlo como principiante, generalmente explora lo nuevo y los profesionales pueden usarlo al nivel avanzado en función de su experiencia.

Artículos recomendados

Esta ha sido una guía para Network Mapper. Aquí discutimos el concepto clave, el trabajo, el crecimiento profesional y las ventajas de Network Mapper. También puede consultar nuestros otros artículos sugeridos para obtener más información:

- ¿Qué es el clúster de Hadoop?

- ¿Qué es AWS Lambda?

- ¿Qué es la API en Java?

- ¿Qué es Kotlin?