La mayoría de nosotros tememos con el término piratería. Somos de la opinión de que los hackers son una amenaza para nuestras computadoras y pueden extraer cualquier información secreta que quieran. Pero ese no es el caso y aquí le traemos la diferencia exacta entre lo que es un hacker y un cracker. Esto terminará con todo el mito sobre los hackers. Los Hackers y los Crackers son precisamente las personas que tienen un amplio conocimiento sobre las computadoras y las redes, desde cómo están construidas, cómo funcionan, la programación, los códigos y todo lo demás relacionado con la seguridad. En general, las personas opinan que casi no hay diferencia entre los dos. Sin embargo, eso no es verdad. Los dos trabajan para intereses opuestos. Mientras que uno puede funcionar para bien, el otro funciona completamente por razones maliciosas y criminales. Aquí es donde realmente se dibuja la línea entre los dos.

Para decirlo en términos simples, uno puede definir a un hacker como alguien que identifica los defectos en los sistemas de seguridad y trabaja para mejorarlos. Mientras que un cracker puede ser alguien que explota de manera poco ética la información altamente sensible y utiliza las fallas en los sistemas de seguridad para su ventaja. Los crackers usualmente violan la seguridad de internet y sin pagar regalías obtienen acceso a varios programas. Los hackers, por otro lado, son los expertos en seguridad de Internet que incluso pueden ser contratados para localizar e identificar las lagunas en los sistemas de seguridad de Internet y solucionar estas lagunas y fallas. Los piratas informáticos utilizan sus conocimientos para ayudar a los sistemas de seguridad y los piratas informáticos utilizan sus conocimientos para violar las leyes e interrumpir la seguridad. Los dos a veces se llaman sombreros blancos y sombreros negros. Los Hackers, que son los buenos, se llaman sombreros blancos, mientras que los sombreros negros generalmente se refieren a los crackers que violan la seguridad informática para obtener ganancias personales.

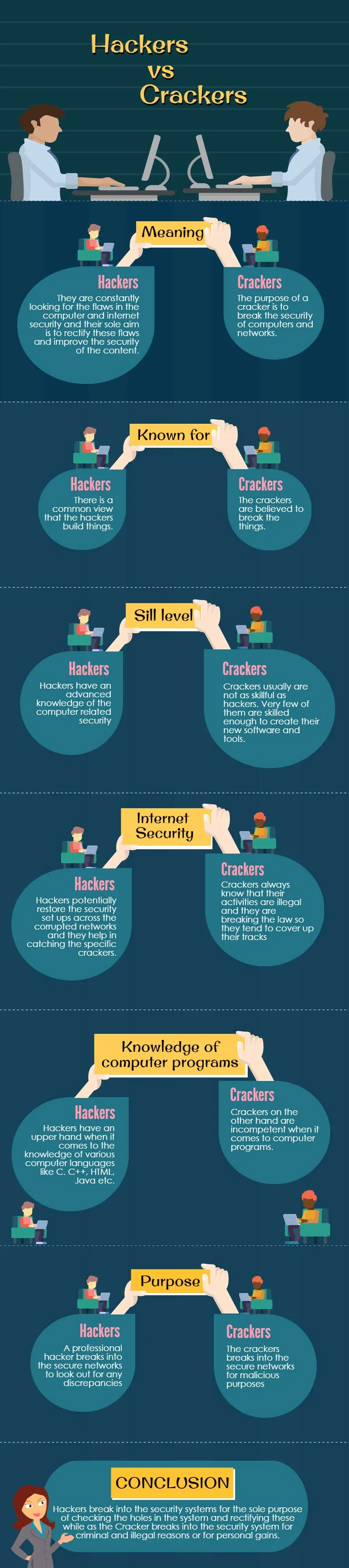

Infografía Hackers vs Crackers

Todo sobre hackers

El uso original del término pirata informático se remonta a la década de 1950, cuando en el Instituto de Tecnología de Massachusetts, algunos estudiantes tenían un fuerte deseo de experimentar y aprender sobre la tecnología. Un pirateo en aquel entonces significaba algo muy original e ingenioso y únicamente para explorar el campo de las computadoras y la tecnología. Actualmente los términos se usan en un sentido bastante negativo. Y esto se debe a que la mayoría de las veces las personas confunden el término pirateo con craqueo. Pero no debe confundirse totalmente con las galletas. Nos ocuparemos de las galletas en detalle más adelante.

Los Sombreros Blancos, como a veces se los llama, son en su mayoría programadores. Adquieren un conocimiento avanzado de programación, lenguajes informáticos y códigos. Son los hackers éticos que se mantienen dentro de los límites de la ley. No acceden a ningún sistema o red ilegalmente. Buscan constantemente las fallas en la seguridad informática y de Internet y su único objetivo es rectificar estas fallas y mejorar la seguridad del contenido. Las compañías contratan estos sombreros blancos para auditar y verificar la seguridad de su red. Estos hackers trabajan como profesionales y corrigen las fallas con su conocimiento avanzado del área y reducen el riesgo que podría poner en riesgo la seguridad de la empresa. Descubren los puntos débiles en los valores de la red y trabajan incansablemente y se esfuerzan por buscar soluciones a estos problemas de la red. Establecen la razón detrás de estas lagunas y trabajan para solucionarlas.

Lo que interesa a estos piratas informáticos:

Los hackers están interesados en saber cómo funcionan las cosas. Les gusta explorar y descubrir los sistemas informáticos, la programación y las redes. Si bien algunos piratas informáticos solo pueden estar interesados en aprender las cosas, otros convierten su pasión en su profesión, lo que los convierte en hackers profesionales. Básicamente, conocen muy bien todo tipo de herramientas de software, técnicas y códigos que los crackers conocen. Saben cómo un cracker intentaría atacar cualquier contenido que sea seguro en los sitios web y en los sistemas informáticos. Diseñan exactamente el software y las herramientas que usaría un cracker y luego trabajan para mejorar el sistema con herramientas y técnicas más seguras. Esto asegura que los sistemas informáticos y los sistemas de red sean lo suficientemente seguros como para no ser frustrados por los crackers. Los sombreros blancos también rompen la seguridad, pero su propósito de entrar no es malicioso. Lo hacen solo para probar sus propios sistemas por motivos de seguridad y lo hacen legalmente con el permiso de varias empresas y firmas que los contratan para este trabajo. Los sombreros blancos están bajo la bandera de piratería ética que no implica ninguna práctica ilegal de piratería. Los hackers profesionales no significan ningún daño a ninguna empresa o individuo.

Todo sobre galletas

Hemos aprendido sobre los piratas informáticos, cómo funcionan, cuáles son sus intereses y qué hacen. Ahora, cuando hablamos de crackers, debemos saber que los crackers también son hackers. Pero sus formas de trabajo difieren mucho. Mientras que un hacker trabaja totalmente en interés de una empresa o un individuo, el cracker funciona totalmente de manera opuesta. El propósito de un cracker es romper la seguridad de las computadoras y las redes. Es una actividad ilegal. Utilizan su conocimiento para obtener ganancias personales y violar la seguridad en las redes. Adquieren un amplio conocimiento y aprendizaje sobre computadoras, su programación, software, códigos e idiomas y los utilizan para entrar en las computadoras con fines criminales.

Las galletas también se conocen como sombreros negros. Obtienen acceso a las cuentas de personas de forma maliciosa y pueden hacer un mal uso de la información segura en las redes. Pueden robar información de tarjetas de crédito, pueden destruir archivos importantes, revelar datos e información cruciales o detalles personales y venderlos para obtener ganancias personales. Su propósito puede variar desde pequeñas ganancias personales hasta mayores intereses criminales. Pueden hacer que los empleados de una empresa divulguen información altamente segura. Violan la seguridad informática. Una vez que han obtenido el control sobre un sistema, pueden hacer cualquier cosa como datos de acero, destruirlos, usarlos para su ventaja, etc.

Lo que interesa a estas galletas:

Mientras que algunos crackers son impulsados por la simple publicidad de sus habilidades en el campo de la piratería, algunos lo hacen con fines criminales y maliciosos. Intencionalmente violan la seguridad de la computadora y la red simplemente con fines de lucro o tal vez haya un desafío. Están interesados en obtener acceso a varios programas y softwares sin pagar regalías. El único propósito que tienen es piratería ilegal que conduce a problemas de seguridad. Puede haber un robo en las cuentas de los titulares de tarjetas de crédito, se pueden perder datos importantes y se puede divulgar información segura. Algunos crackers están interesados en modificar los softwares mediante ingeniería inversa. Y lo hacen simplemente por diversión o para mostrar sus conocimientos y habilidades.

Cursos recomendados

- Curso de Certificación en Seguridad Informática

- Cursos de Ruby on Rails

- Cursos de entrenamiento CSS

- Entrenamiento en línea en HTML5 y CSS3

Tipos de galletas:

Hay varios tipos de crackers que incluyen script kiddies, paquetes de monos, s'kiddiots, lamers, warez d00dz (dudes) y wannabes. Por lo general, son menos hábiles y no poseen el conocimiento profundo necesario sobre programación y códigos. Ellos, casi siempre confían en las herramientas de software creadas por otros para llevar a cabo sus operaciones. La mayoría de las veces no saben qué hacen realmente estos programas. Solo conocen el proceso de descifrar las redes de seguridad y carecen del conocimiento avanzado. No son una gran amenaza, pero sus amenazas no pueden ser ignoradas. Básicamente, desfiguran las páginas web y las reemplazan con sus diseños.

Hackers vs Crackers

Existe una opinión común de que los piratas informáticos construyen cosas y los crackers rompen las cosas. Estos son básicamente dos términos completamente diferentes. Pueden parecer similares, pero hay diferencias entre cómo funcionan realmente los dos. Si bien los piratas informáticos tienen un conocimiento avanzado de la seguridad informática, los piratas informáticos generalmente no son tan hábiles como los piratas informáticos. Muy pocos de ellos tienen la habilidad suficiente para crear su nuevo software y herramientas. Por lo tanto, generalmente confían en ciertos sitios web no tan reputados, de hecho los sitios web de mala reputación para descargar varios programas automatizados para ejecutar su escritura. Los piratas informáticos intentan contrarrestar las posibles amenazas que los piratas informáticos representan para la seguridad informática y de Internet en diversas redes. Los crackers siempre saben que sus actividades son ilegales y están violando la ley, por lo que tienden a ocultar sus huellas.

Sin embargo, los hackers profesionales son lo suficientemente competentes y bastante hábiles con su trabajo, potencialmente restauran las configuraciones de seguridad en las redes corruptas y ayudan a atrapar a los crackers específicos. Aunque la mayoría de los crackers son menos hábiles, muchos de ellos son lo suficientemente capaces. Poseen habilidades avanzadas y amplios conocimientos al igual que los hackers profesionales. Tienen la capacidad de crear herramientas y software que los ayudan a explotar todo tipo de puntos débiles que descubren en los programas altamente seguros. Esto hace aún más difícil atrapar estas galletas. Porque no dejan un rastro atrás. El número de crackers expertos es muy bajo, pero no debemos ignorarlos. Ciertamente, representan una seria amenaza para la seguridad de Internet.

Por ahora somos conscientes de que los piratas informáticos son los profesionales éticos, mientras que los piratas informáticos entran en los sistemas de seguridad de manera poco ética e ilegal. Además de esta diferencia ética, una de las principales diferencias entre los dos es su comprensión de los sistemas informáticos y los sistemas de seguridad. Su capacidad e incapacidad para crear programas y herramientas de software es una gran diferencia entre los dos. Los hackers pueden escribir códigos en varios idiomas. Tienen una ventaja cuando se trata del conocimiento de varios lenguajes de computadora como C, C ++, HTML, Java, etc. También tienen una comprensión completa de lo que hacen estos códigos y cómo funcionan estos programas. Las galletas, por otro lado, son ineptas cuando se trata de programas de computadora. Se jactan de sus habilidades para entrar en los sistemas de seguridad y usarlo para su ventaja. La diferencia aquí es clara. Los crackers irrumpen en las redes seguras con fines maliciosos, mientras que un hacker profesional no lo hace. Por lo tanto, es solo cómo funcionan lo que los hace completamente diferentes entre sí.

Conclusión

Por lo tanto, podemos concluir que los piratas informáticos ingresan a los sistemas de seguridad con el único propósito de verificar los agujeros en el sistema y trabajar en la rectificación de estos mientras el Cracker irrumpe en el sistema de seguridad por razones criminales e ilegales o por ganancias personales. Los sombreros blancos realizan las pruebas de seguridad de acuerdo con un contrato legal. Los sombreros negros no siguen tal acuerdo. Lo hacen para violar la seguridad de los sistemas. Mientras que un cracker mantiene el conocimiento de cualquier vulnerabilidad en un sistema de seguridad para sí mismo y lo usa para su propio beneficio, el pirata informático lo hace para conocer a la compañía en cuestión o a un individuo sobre la posible ruptura que podría llevarlos a pérdidas considerables. de las galletas. Básicamente, podemos continuar diciendo que los hackers éticos usan y aplican sus conocimientos y experiencia para ayudar a mantener la seguridad de un sistema informático y una red.

Mientras los crackers usan su conocimiento, que generalmente no está muy avanzado, para violar la ley? Los dos términos a veces se usan indistintamente, pero debemos saber que la diferencia entre los dos es bastante grande y considerable. Incluso podríamos decir que es respetuoso ser un hacker e insultante ser un cracker. La piratería generalmente es potencialmente más dañina que la piratería porque los piratas informáticos poseen un conocimiento profundo de los programas y códigos, etc. Sin embargo, dado que los piratas informáticos trabajan únicamente para desarrollar los sistemas de seguridad, realmente no poseen ninguna amenaza para los sistemas de seguridad. Sin embargo, los crackers poseen serias amenazas a la seguridad de internet. Y esta es una amenaza creciente en los tiempos actuales. Por lo tanto, es importante emprender acciones legales adecuadas contra los fiscales y así reducir las amenazas. Los dos términos son significativamente similares, pero la diferencia radica en la forma en que cada uno tiende a funcionar. Eso es lo que los hace tan diferentes. Por lo tanto, no debemos confundir estos dos términos y recordar hacer piratería de manera legal y ética y nunca pensar en ir hacia la fisuración.

Artículos recomendados

Aquí hay algunos artículos que lo ayudarán a obtener más detalles sobre los Hackers vs Crackers, así que solo vaya al enlace.

- Los importadores dan un paso para tener éxito en el hacker ético

- HTML5 vs Flash-8 ¡Las principales diferencias que debes saber!

- Una guía completa para principiantes sobre software de piratería ética

- Nuevas y mejores 17 señales inteligentes que necesita para invertir en ciberseguridad

- Preguntas de la entrevista de seguridad de red: las más frecuentes y las más frecuentes

- CEH vs CPT (probadores de penetración certificados por Ethical Hacker VS Certified)