Introducción a la ciberseguridad

Piratas informáticos, virus, troyanos, cibercrimen … estas son solo algunas de las muchas razones por las que necesita invertir en ciberseguridad. Si cree que su negocio está a salvo de una violación de datos, está completamente equivocado. Los virus pueden cobrar vida en segundos y paralizar los sistemas. Todas las grandes empresas, incluidas AT&T, Apple y Target, han sido víctimas de delitos informáticos. Si no toma precauciones hoy, podría ser el próximo mañana. En caso de que esto parezca un avance de una película aterradora, tenga la seguridad de que en el mundo cibernético, la vida imita al arte muchas veces.

Los dueños de negocios son conscientes de que los ciberdelincuentes son más sofisticados, pero muchas compañías piensan que "simplemente no me puede pasar a mí" solo para ser víctimas de violación de datos, fraude cibernético o más. Debe implementar medidas de seguridad para manejar las vulnerabilidades. Las grandes corporaciones pueden tener más dinero para invertir, pero todas las empresas pueden tomar medidas preventivas en lo que respecta a la capacitación del personal, el desarrollo de recursos o el conocimiento. Los delincuentes en el mundo virtual, al igual que los reales, buscan puertas y ventanas de oportunidad desbloqueadas en su sistema. Estas señales pueden alertarlo si necesita soluciones de Invest in cybersecurity.

Las mejores 17 señales para invertir en ciberseguridad

# 1 Has sido phishing

Si siente que algo extraño está sucediendo cuando los sitios web "confiables" comienzan a pedirle información confidencial, no debe morder el anzuelo y ser presa de un estafador de phishing. Pero, si resulta ser la pesca del día porque no tomó las precauciones adecuadas, prepárese para pagar un alto precio por ello. Los fraudes de phishing brindan a los cibercriminales información para acceder a las tarjetas de crédito y robar su dinero o, lo que es peor, robar su identidad.

# 2 Su compañía de tarjeta de crédito informa cargos fraudulentos

Las soluciones de seguridad solo pueden funcionar si actúa a tiempo. Si se viola su tarjeta de crédito, definitivamente estará al tanto. Pero debe tomar medidas de inmediato, de lo contrario será demasiado tarde. Una vez que se violan los datos comerciales, pueden producirse pérdidas crecientes, y esto puede ser una carga aún más pesada si no invierte en información de ciberseguridad para empezar.

# 3 Internet o computadoras inusualmente lentas que se estancan

Cualquier actividad inusual en la computadora o en Internet podría indicar que su máquina ha estado enviando mucho tráfico. La velocidad lenta también podría indicar la presencia de un virus o malware en la computadora. Compruebe si hay anuncios emergentes que aparecen con demasiada frecuencia si tiene bloqueado un anuncio y siempre tenga cuidado cuando los sitios web no se carguen correctamente.

# 4 Los programas se ejecutan después de dejar el trabajo o apagar la computadora

Esto es una indicación de que se han violado los datos de su computadora. Si apagó la computadora y regresa para encontrarla o ejecuta programas que no activó, es una buena suposición de que es víctima del delito cibernético. Invertir en ciberseguridad asegurará que no se quede llorando por la leche derramada al proteger su contraseña y cifrar información confidencial.

# 5 cuentas bloqueadas

Esta es otra señal segura de que estás siendo pirateado. Si no puede acceder a sus cuentas de correo electrónico o redes sociales como Facebook, LinkedIn o más, es hora de invertir algo de dinero en un buen programa de seguridad de TI o invertir en capacitación en seguridad cibernética para su personal.

Toda empresa solo puede prosperar si sigue siendo segura. Quedar bloqueado puede significar dos cosas posibles:

1: Alguien ha intentado usar la fuerza bruta para abrir su cuenta

2: la cuenta se ha visto comprometida y el hacker ha cambiado su contraseña

Entonces, ¿cómo puede ayudar el analista de ciberseguridad en tales situaciones? Los expertos dicen que la clave aquí es mantener los sistemas operativos, los firewalls y el software antivirus de su dispositivo. Por lo tanto, sea más seguro que lo siento y tenga sus sistemas de ciberseguridad en su lugar.

Cursos recomendados

- Entrenamiento de Certificación en VB.NET

- Paquete de entrenamiento en ciencia de datos

- Curso en línea sobre ISTQB

- Curso en línea de Kali Linux

# 6 Detecta actividad inusual

Los hackers pueden crear un mundo mejor protegiendo los sistemas y mostrando vulnerabilidades. Desafortunadamente, también pueden arruinar un negocio y causar mucho daño, si se eliminan en esta dirección. Siempre confíe en su intuición en lugar de actuar rápidamente sin un plan. Los piratas informáticos pueden hacer que su computadora baile al ritmo de sus canciones si violan su sistema. Desde cuentas financieras hasta información de tarjetas de crédito, nada quedará a salvo de ellas. Entonces, si su computadora comienza a comportarse de una manera fuera de lo común, busque señales de problemas.

Fuente de la imagen: pixabay.com

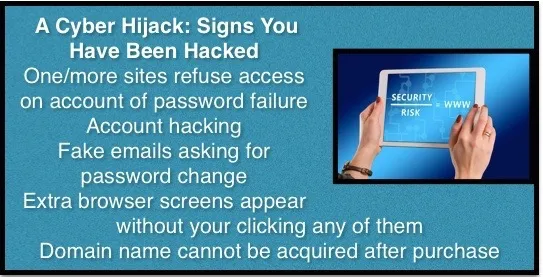

Esto incluye programas y archivos estándar que de repente no se abren o no funcionan correctamente. Otra indicación es que los archivos que no fueron eliminados por usted han desaparecido de la pantalla o han caído en la basura de alguna manera. Otra posible señal es que no puede acceder a los programas utilizando la contraseña habitual. Si la contraseña de su computadora cambia repentinamente sin ninguna acción de su parte, es una señal segura de que sus datos se han visto comprometidos.

Otra bandera roja es si hay uno / más programas en su computadora que no colocó allí, para empezar. Si la computadora comienza a marcar Internet, sin que usted intente conectarse, esta es otra posible señal de que está siendo pirateado. Otra campana de advertencia es que el contenido del archivo ha cambiado sin que usted haya realizado modificaciones. Las impresoras que no ejecutan comandos o mezclan páginas también podrían ser una posible señal de advertencia.

# 7 Las señales en línea son fuertes de que sus datos han sido comprometidos

Esto podría ser cualquiera de los siguientes:

# 8 El malware o las sustituciones de hackers estándar son visibles en su sistema

Esto incluye mensajes de virus falsos, barras de herramientas adicionales que aparecen en el navegador con mensajes sobre ofrecerle "ayuda" o múltiples mensajes que se extienden por la pantalla. Otra señal de advertencia es que las ventanas emergentes aleatorias y frecuentes comienzan a aparecer en la computadora. Se le envían facturas por compras falsas en línea … así es exactamente como se le hace pagar por no tener que invertir en ciberseguridad. Otra señal es si las personas en su lista de direcciones reciben correos electrónicos falsos de usted.

# 9 Los movimientos aleatorios de su cursor están aumentando rápidamente

Esta es una señal de que un hacker humano ha logrado controlar tu cursor y está jugando un juego de gato y ratón contigo. Esto puede tener serias repercusiones si el hacker puede acceder a sus archivos o manipular los controles de su computadora.

# 10 Los resultados de búsqueda inusuales de Google muestran que alguien ha filtrado su información confidencial

Google usted mismo Si encuentra información personal en línea que no ha revelado, esta es una señal de que alguien ha pirateado su computadora y ha robado información sobre usted. Si los datos están dañando su organización o reputación personal, esto puede ser desastroso. La información estrictamente confidencial en su computadora o mensajes de correo electrónico que contienen detalles importantes sobre el trabajo de su organización puede ser valiosa para los cibercriminales sin escrúpulos y los resultados inusuales de los motores de búsqueda son una prueba decisiva de cuán segura es su información personal. Detectar actividad sospechosa en línea es una advertencia segura que necesita para acelerar su protección de seguridad cibernética.

Cerrar la puerta después de que el ladrón haya entrado no resolverá el problema, un buen paquete de ciberseguridad lo hará.

Fuente de la imagen: pixabay.com

# 11 Craqueo de fuerza bruta o crackers de prueba y error están probando suerte contigo

Un cracker intenta acceder a su sistema mediante prueba y error y ningún programa de software de cifrado está a salvo de este método. No piense que los números disuadirán al cracker … una clave de 56 bits puede tener 256 claves posibles, lo que significa alrededor de setenta y dos billones de combinaciones de teclas antes de que obtenga la correcta. Por lo tanto, utilice el software con la mayor cantidad de bits posible y descifre un programa de software de cifrado o una aplicación de seguridad de TI que lo protegerá.

# 12 Alguien entra por la puerta de atrás

Una puerta trasera se refiere a un agujero de seguridad de red en un programa de software. La puerta trasera puede estar presente porque alguien ha dejado la ventana abierta y si un cracker descubre esto, puede desenterrar su clave o contraseña. Por lo tanto, asegúrese de tener un programa de seguridad cibernética que cubra su espalda o su contraseña se convertirá en una clave de acceso para usuarios no autorizados.

# 13 No encuentras exactamente contraseñas seguras

Fuente de la imagen: pixabay.com

Si "Apple1234" es su idea de una contraseña, definitivamente necesita ciberseguridad. Existen muchos programas de adivinación de contraseñas para descifrar su contraseña "segura" para que usted no esté seguro. Incluso si usa letras, números y símbolos aleatorios, la clave debe pertenecer. Si no eres exactamente Einstein cuando se trata de crear contraseñas, los programas de seguridad cibernética deben estar en su lugar o el tiempo dependerá de tus manos a medida que se intenten reparar el daño, la relatividad o no.

# 14 Los registros de seguridad muestran una violación

Si los registros de seguridad muestran que otros dispositivos que no sean el suyo han accedido a su cuenta, no está seguro en el mundo cibernético. Incluso si las contraseñas cambian o dejan de funcionar en un intento de prevenir los ciberataques del "diccionario", hay fuertes indicios de que un cibercriminal lo está atacando y que corre el riesgo de una violación de seguridad.

Los archivos que contienen etiquetas de arte o firmas de organizaciones de piratas informáticos son otro signo potencial de problemas en ciber-land. Muchos hackers narcisistas firman su trabajo y el resultado es un archivo alterado o hay una vista detallada de los archivos que muestran una modificación no autorizada.

Si observa archivos eliminados en su papelera de reciclaje. o el software o el administrador de tareas deja de funcionar / encuentra un error, usted está trabajando en un sistema menos seguro y es hora de cambiar a un buen antivirus o de invertir en la instalación de seguridad cibernética.

# 15 Las instalaciones no autorizadas están en aumento

De repente, observa nuevos programas, programas, accesos directos, barras de herramientas o íconos que no instaló. Si las unidades se comparten cuando no se otorgó el permiso para lo mismo o si hay nuevas conexiones de red a pesar de que no lo haya creado, un cibercriminal definitivamente está al acecho.

# 16 Las personas reciben "spam" de su cuenta

Fuente de la imagen: pixabay.com

Si las personas comienzan a recibir correos electrónicos maliciosos o spam de usted y alguien está usando su identidad en las redes sociales, correos electrónicos o cuentas de redes profesionales, debe proteger su sistema, cambiar sus contraseñas y obtener un buen programa de ciberseguridad.

# 17 Recibes una advertencia del sistema

Si su PC emite un pitido o comienza a enviar mensajes de calentamiento o ve un virus falso, mensajes de malware, definitivamente puede comenzar a contactar a un especialista en ciberseguridad y tomar medidas proactivas para protegerse. Si su programa antivirus o antimalware ha sido deshabilitado, esta es una indicación positiva de que los piratas informáticos no están haciendo nada bueno usando su sistema. Si hay una acción de puerto TCP o UDP inusual, como se ingresó en utilidades como la vista TCP, esta es otra campana de alarma que puede ser su llamada de atención.

Conclusión: signos para invertir en ciberseguridad

Una buena caja de herramientas de seguridad con firewalls, anti-spyware, antivirus, anti-malware y cifrado puede ser una defensa cibernética exitosa contra hackers y cibercriminales sin escrúpulos. Incluso si no eres exactamente el Newton del mundo virtual, ¡puedes mantener tu Apple a salvo invirtiendo en sistemas de ciberseguridad! El firewall, el anti-spyware y el antivirus funcionan para bloquear la invasión, ya sea que la intrusión provenga del lado del hardware o del software. El cifrado garantiza que los piratas informáticos no puedan prevalecer y los programas antivirus bloquearán incluso a los troyanos más determinados. Además de la complejidad en su computadora, estas precauciones de ciberseguridad lo protegerán de los piratas informáticos más despiadados y los piratas informáticos depravados.

Si no desea invertir en ciberseguridad, prepárese para enfrentar las consecuencias. Se estima que alrededor de 30, 000 sitios web son pirateados cada día y el número está programado para aumentar solo a medida que los ciberdelincuentes toman la ruta fácil para ganar dinero. Interceptar sus datos confidenciales y penetrar en sus sistemas definitivamente será más difícil si toma precauciones de seguridad. Una inversión bien desarrollada en el sistema de ciberseguridad funcionará como una cerradura en su puerta virtual y protegerá su sistema de intrusiones no deseadas. Entonces, ¿cuáles son los diferentes tipos de piratería que debes tener en cuenta? Bueno, aquí hay una lista bastante completa:

• Caballo de Troya: malware que daña su sistema de adentro hacia afuera, al igual que el antiguo caballo de Troya en Troya.

• DoS / Denegación de servicio: esto se utiliza para evitar que los usuarios de Internet accedan a un sitio web específico al piratear su sistema

• IP Spoofing: esto ofrece a los ciberdelincuentes acceso no autorizado al sistema

• Puntos de acceso inalámbricos falsos: esto es cuando los puntos inalámbricos falsos en su punto de acceso Wi-Fi son muy parecidos a un agujero en la pared a través del cual el pirata informático ingresa y se pone en marcha con sus datos

• Trucos de nombres de archivos que lo inducen a error al hacer clic en un determinado archivo de malware

• Pitufo o ataques similares a DoS

• Suplantación de identidad del servidor o cuando los datos se envían al caché del servidor y se redirige el tráfico a una computadora de la elección del pirata informático.

Así como un hacker tiene muchas armas en su arsenal, también lo tiene el usuario o la empresa a la que apunta. Invertir en ciberseguridad es un paso adelante necesario si desea que su sitio web oficial o sistema informático sea seguro. Entonces, da ese pequeño paso hacia un salto gigante para un mundo cibernético seguro.

Artículos recomendados

Esta ha sido una guía para invertir en ciberseguridad. Aquí discutimos el concepto básico de ciberseguridad y los mejores 17 signos para invertir en ciberseguridad. También puede consultar nuestros otros artículos sugeridos para obtener más información:

- Reglas importantes de etiqueta de correo electrónico que podrías estar rompiendo

- Algunas cosas importantes que debe saber sobre las herramientas de ciberseguridad que debe conocer

- Guía increíble en Linux vs Ubuntu

- 6 tipos de ciberseguridad | Fundamentos | Importancia

- 32 herramientas importantes de seguridad cibernética que debe conocer

- El papel importante de la seguridad cibernética en nuestra vida

- Invierta en herramientas de ciberseguridad

- Guía sobre Kali Linux vs Ubuntu