¿Qué es Cryptosystems?

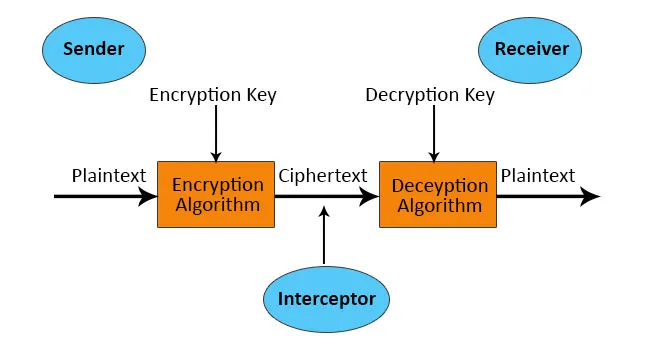

Un sistema criptográfico es un sistema que utiliza técnicas criptográficas para proporcionar servicios de seguridad a los usuarios. El sistema de cifrado también se conoce como un sistema de cifrado, lo que significa convertir el formato de mensaje legible en un formato no legible. Para comprender el Cryptosystem en detalle, analicemos un modelo de criptosistema que demuestra cómo el emisor y el receptor se comunican en secreto entre sí.

En el diagrama anterior, puede ver que el remitente desea enviar un mensaje a un receptor en secreto, sin revelarlo a ningún tercero. para lograr ese sistema criptográfico entra en escena. En el sistema del remitente, el sistema de cifrado toma el mensaje del remitente i. Texto sin formato y utilizando una clave secreta (clave de cifrado) realiza un algoritmo de cifrado y forma un texto cifrado y luego lo envía al receptor. Después de recibir el texto cifrado en el criptosistema del lado del receptor, realice algoritmos de descifrado utilizando la clave secreta (clave de descifrado) y convierta el texto cifrado en texto sin formato. El objetivo del sistema de cifrado es enviar datos privados del remitente al receptor sin la interpretación de ningún tercero.

Componentes del criptosistema

A continuación se muestra la lista de componentes de Cryptosystem:

- Texto sin formato.

- Texto cifrado

- Algoritmo de cifrado.

- Algoritmo de descifrado.

- Clave de encriptación.

- Clave de descifrado.

1) texto sin formato

El texto sin formato es un mensaje o datos que cualquier persona puede entender.

2) Texto cifrado

El texto cifrado es un mensaje o datos que no están en un formato legible, se logra mediante la ejecución del algoritmo de cifrado en texto sin formato con una clave de cifrado.

3) Algoritmo de cifrado

Es un proceso de conversión de texto plano a texto cifrado utilizando una clave de cifrado. Se necesitan dos entradas, es decir, texto sin formato y clave de cifrado para producir texto cifrado.

4) Algoritmo de descifrado

Es un proceso opuesto de un algoritmo de cifrado, convierte el texto cifrado en texto sin formato utilizando la clave de descifrado. Se necesitan dos entradas, es decir, texto cifrado y clave de descifrado para producir texto sin formato.

5) Clave de cifrado

Es una clave que el remitente utilizó para convertir texto plano en texto cifrado.

6) Clave de descifrado

Es una clave que el receptor utiliza para convertir texto cifrado en texto sin formato.

Tipos de criptosistemas

Hay dos tipos de Cryptosystems: cifrado de clave simétrica y cifrado de clave asimétrica. Analicemos estos dos tipos en detalle.

1) Cifrado de clave simétrica

- En el cifrado de clave simétrica, tanto el emisor como el receptor utilizan la misma clave secreta, es decir, la clave de cifrado para realizar el cifrado y descifrado. El cifrado de clave simétrica también se conoce como criptografía simétrica.

- Hay algunos algoritmos que utilizan conceptos clave simétricos para lograr la seguridad. Por ejemplo, DES (Estándar de cifrado de datos), IDEA (Algoritmo internacional de cifrado de datos), 3DES (Estándar de cifrado de datos triple), Blowfish.

- El cifrado de clave simétrica es utilizado principalmente por todos los sistemas criptográficos.

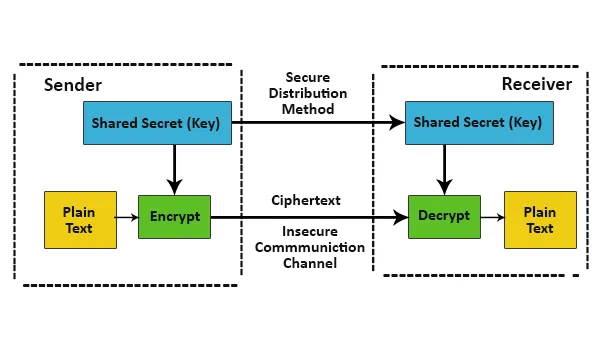

- En el cifrado de clave simétrica, el remitente y el receptor acuerdan la misma clave secreta. el remitente encripta los datos privados, es decir, texto sin formato con una clave secreta y los envía al receptor. Después de recibir datos, el receptor usa la misma clave secreta que usa el remitente para encriptar los datos. Con esta clave secreta, convierte el texto cifrado en texto sin formato.

En la siguiente imagen podemos ver el funcionamiento del cifrado de clave simétrica.

Características del sistema criptográfico en caso de cifrado de clave simétrica: -

Características del sistema criptográfico en caso de cifrado de clave simétrica: -

- Como usan la misma clave para el cifrado y descifrado, tienen que compartir esa clave secreta

- Para evitar cualquier tipo de ataque, la clave secreta debe actualizarse a intervalos regulares de tiempo.

- La longitud de la clave secreta en el cifrado de clave simétrica es pequeña, por lo tanto, el proceso de cifrado y descifrado es más rápido.

- Debe haber un mecanismo para compartir una clave secreta entre el remitente y el receptor.

Desafíos para el cifrado de clave simétrica

Generación de clave secreta: para compartir la clave secreta, tanto el emisor como el receptor deben acordar la clave simétrica que requiere un mecanismo de generación de claves.

Problema de confianza: debe haber confianza entre el remitente y el receptor, ya que comparten la clave simétrica. Por ejemplo, supongamos que el receptor perdió su clave secreta ante los atacantes, y no informa sobre esto al remitente.

2) cifrado de clave asimétrica

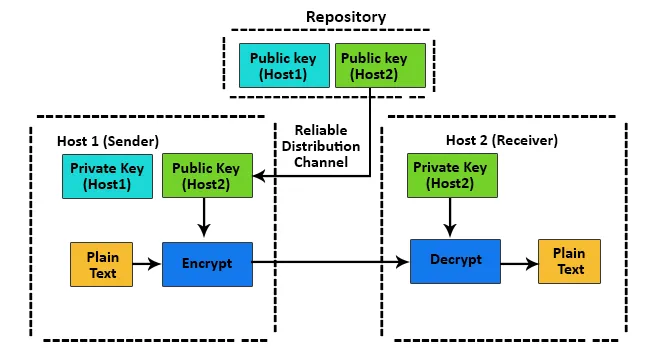

En el cifrado de clave asimétrica, el remitente y el receptor utilizan dos claves diferentes para los procesos de cifrado y descifrado. El cifrado de clave asimétrica también se conoce como cifrado de clave pública.

En la imagen de arriba, podemos ver cómo funciona el cifrado de clave asimétrica.

- En el cifrado de clave asimétrica, se utilizan dos claves. es decir, clave pública y clave privada. Estas dos claves están relacionadas entre sí de manera matemática. Una clave pública se almacena en un repositorio público y las claves privadas se almacenan en un repositorio privado.

- Usando el receptor, la clave pública del remitente encripta los datos privados y los envía al receptor. Después de recibir datos privados, el receptor usa sus datos privados para descifrar datos privados.

- La longitud de las claves en el cifrado de clave asimétrica es grande, por lo tanto, los procesos de cifrado y descifrado en el cifrado de clave asimétrica se vuelven lentos en comparación con el cifrado de clave simétrica.

- Calcular la clave privada sobre la base de la clave pública no es tan fácil computacionalmente. Como resultado, las claves públicas se pueden compartir libremente, lo que permite a los usuarios cifrar fácil y convenientemente el contenido y verificar las firmas digitales, y las claves privadas se pueden mantener en secreto, asegurando que el contenido se pueda descifrar y que las firmas digitales solo se puedan crear mediante clave privada. propietarios Los criptosistemas de clave asimétrica enfrentan el desafío, es decir, el usuario debe estar seguro de que la clave pública que está utilizando para la transmisión con un individuo es realmente la clave pública de esa persona y no fue manejada por un atacante.

- También porque las claves públicas deben compartirse, pero estas claves públicas son de gran tamaño, por lo tanto, es difícil de recordar, por lo que se almacenan en certificados digitales para una transmisión y uso compartido seguros. Si bien las claves privadas no se pueden compartir, simplemente se almacenan en el software en la nube o el sistema operativo que está utilizando, o en dispositivos de hardware. Muchos protocolos de Internet como SSH, OpenPGP, SSL / TLS se utilizan en criptografía asimétrica para funciones de cifrado y firma digital.

Conclusión

En este artículo, hemos visto cómo el sistema de cifrado ayuda a cifrar y descifrar mensajes de forma segura y conveniente.

Artículos recomendados

Esta ha sido una guía para Cryptosystems. Aquí discutimos qué es Cryptosystems? sus componentes y tipos, con el diagrama de bloques apropiado respectivamente. También puede consultar nuestros otros artículos sugeridos para obtener más información:

- Algoritmo de firma digital

- ¿Qué es la criptografía?

- Criptografía vs Cifrado

- Preguntas de la entrevista de seguridad de TI

- Tipos de cifrado